Mudanças entre as edições de "Troca da senha de acesso"

| (8 revisões intermediárias pelo mesmo usuário não estão sendo mostradas) | |||

| Linha 1: | Linha 1: | ||

| − | ==Troca via linha de comando== | + | ==Troca via linha de comando em Linux== |

Em qualquer distribuição Linux, basta abrir uma janela de comando, dar o comando ''passwd'' e seguir as instruções. | Em qualquer distribuição Linux, basta abrir uma janela de comando, dar o comando ''passwd'' e seguir as instruções. | ||

| Linha 13: | Linha 13: | ||

Exemplo 2: usuário fez login remoto a partir de Linux | Exemplo 2: usuário fez login remoto a partir de Linux | ||

| + | |||

| + | Aqui aproveitamos a oportunidade para simular o que ocorre depois de uma re-instalação | ||

| + | do sistema, quando as chaves de segurança não conferem, e o protocolo ssh aponta que a máquina pode ser impostora. | ||

| + | Você pode ignorar quando for o servidor hunter. | ||

| Linha 21: | Linha 25: | ||

[[Arquivo:senha_hunter2.png]] | [[Arquivo:senha_hunter2.png]] | ||

| − | Exemplo 3: | + | |

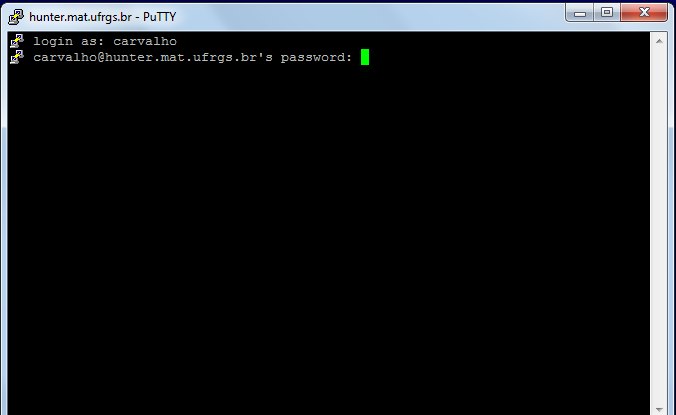

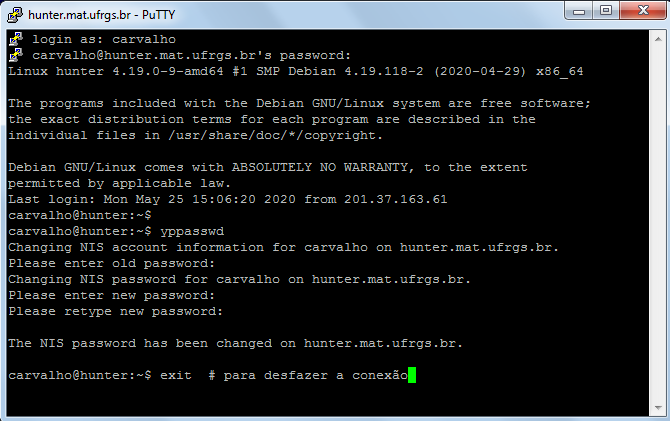

| + | ==Troca via acesso remoto em modo texto, a partir de MS-Windows== | ||

| + | |||

| + | Exemplo 3: usuário fez login remoto a partir de MS-Windows | ||

| + | |||

| + | [[Arquivo:Putty hunter01.png]] | ||

| + | [[Arquivo:Putty hunter02.png]] | ||

| − | |||

| + | [[Arquivo:Putty hunter05.png]] | ||

==Ver também== | ==Ver também== | ||

Link de volta para [[Auxílio aos usuários do LICC]] | Link de volta para [[Auxílio aos usuários do LICC]] | ||

Edição atual tal como às 19h43min de 25 de maio de 2020

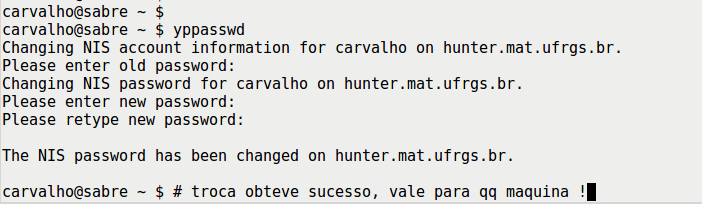

Troca via linha de comando em Linux

Em qualquer distribuição Linux, basta abrir uma janela de comando, dar o comando passwd e seguir as instruções.

No LICC, por se tratar de um domínio NIS, e para que a troca repercuta em todas as máquinas que fazem parte deste domínio, é necessário abrir uma janela de comando, dar o comando yppasswd, e seguir as instruções.

Exemplo 1: usuário fez login na console

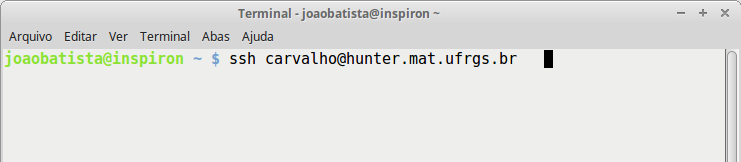

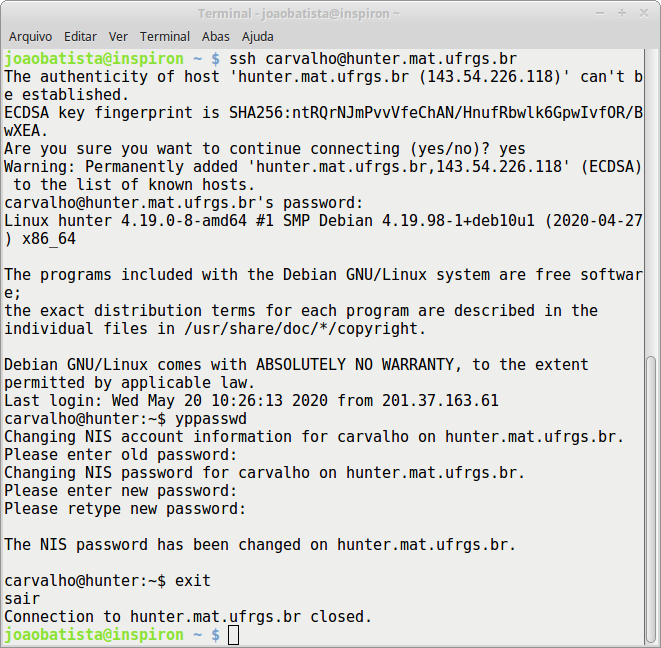

Exemplo 2: usuário fez login remoto a partir de Linux

Aqui aproveitamos a oportunidade para simular o que ocorre depois de uma re-instalação do sistema, quando as chaves de segurança não conferem, e o protocolo ssh aponta que a máquina pode ser impostora. Você pode ignorar quando for o servidor hunter.

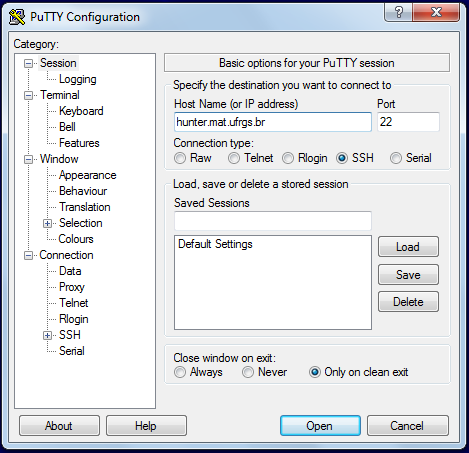

Troca via acesso remoto em modo texto, a partir de MS-Windows

Exemplo 3: usuário fez login remoto a partir de MS-Windows

Ver também

Link de volta para Auxílio aos usuários do LICC